Vos mots de passe

M2K - 7 septembre 2010 à 19:21

Comment sont-ils en général ?

Simples ?

Compliqués ?

Recherchés ?

Générés ?

Pareil partout ?

http://howsecureismypassword.net/

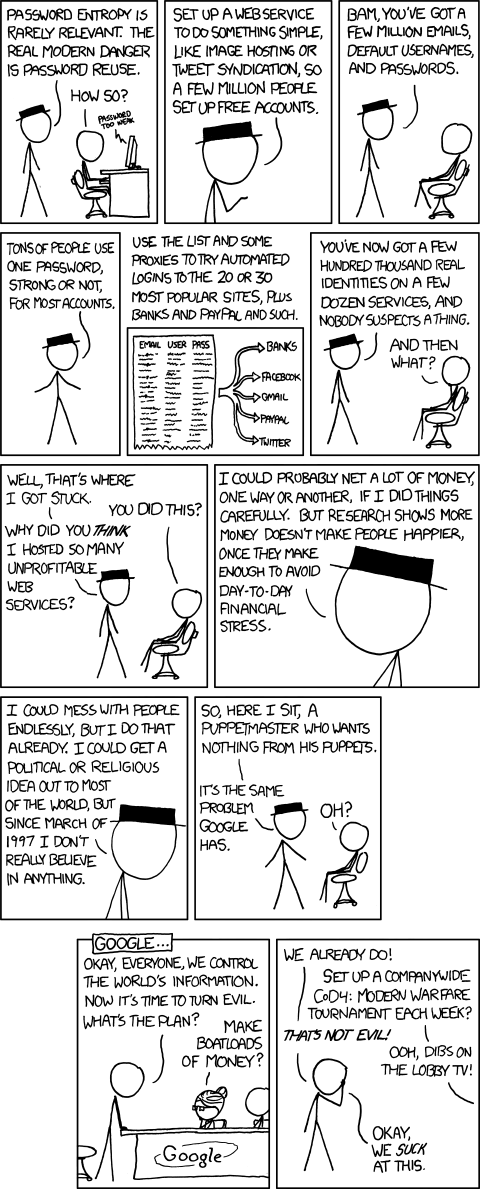

on va profiter de ce topic pour sensibiliser les gens à avoir un mot de passe par site :imaginez que je suis méchant, moi, administrateur de pokemontrash (avec un accés au FTP).

Le fait que votre mot de passe soit long ou pas à cracker n'a pas vraiment d'importance.

Vous etes d'accord que sur un site internet on controle tout, tout le code des pages etc ?

Si je mets dans la page de login une commande qui m'envoie votre login et votre mot de passe quand vous vous connectez, couic. C'est aussi simple que ça.

Maintenant que vous savez ça, vous avez envie de me faire confiance ? De faire confiance à tous les webmaster + ou - amateurs des sites que vous fréquentez ? Faire confiance à leurs developpeurs, leurs administrateurs ?

Il faut en prendre conscience. Et ne pas faire d'exces de confiance. Etre un peu parano quoi.

qqes régles selon moi : avoir des "rangs" de mots de passe, par difficulté et par sensibilité. Cad pour pokemontrash, (et quand on est membre normal), avoir un mot de passe comme "123456" c'est pas trop un problème. De toute façons personne va bruteforce PT pour avoir votre mot de passe. Par contre avoir 123456 comme mot de passe paypal ça craint.

Donc pour paypal et gmail, (site de "même rang", avoir des mots de passe du même type. similaires c'est pas un problème (mais pas identiques).

Mais pour les sites randoms, avoir des mots de passe de merde mais tjrs différents, ça va.

Sasu - 7 septembre 2010 à 19:21

HOW SECURE ISMY PASSWORD?

It would take

About 17 thousand years

for a desktop PC to crack your password

J'suis tranquille

M2K - 7 septembre 2010 à 19:23

Me concernant, compliqués, générés et différents partout.

How Secure Is My Password?

It would take

About 565 septillion years

for a desktop PC to crack your password

Voila pour celui de PTrash.

Sasu - 7 septembre 2010 à 19:24

Connard, tu m'as battu :/, combien de caractères ? 10 pour moi :D

M2K - 7 septembre 2010 à 19:25

J'en dis pas plus, trop méfiant.

Sasu - 7 septembre 2010 à 19:26

:zermi:

Croutix - 7 septembre 2010 à 19:28

It would take

About 13 minutes

for a desktop PC to crack your password

Rien à battre!

Theris - 7 septembre 2010 à 19:29

J'utilise majoritairement 2 mots de passe, l'un d'eux se crack en 30 secondes et l'autre en 3 billions d'années. Devrais-je songer à remplacer les mots de passes de quelques sites ?

Chris_TCK - 7 septembre 2010 à 19:30

It would take

About 3 days

for a desktop PC to crack your password

M2K - 7 septembre 2010 à 19:32

Theris => Si tu mets le même MDP partout, brute force en partant du début sur un site, brute force en partant de la fin sur un autre etc...

Et ton mdp sera trouvé en 3 billions/nombre de sites.

(billion=milliard en anglais)

Sainior - 7 septembre 2010 à 19:44

30 secondes pour ma part :>

Maniak - 7 septembre 2010 à 20:02

It would take

About 7 thousand years

for a desktop PC to crack your password

It would take

About 540 thousand years

for a desktop PC to crack your password

Your password is

One of the 500 most common passwords

It would be cracked almost instantly

Voila pour les trois mots de passe que j'utilise, l'un que j'aime beaucoup que j'utilise le plus souvent, l'autre avec un chiffre (mais complètement différent) pour les sites qui veulent absolument un chiffre, l'autre pour les sites où je dépasse la limite de caractères ou les sites que je visite pour 30 secondes puis me casse.

M2K - 7 septembre 2010 à 20:04

MDR MDR MDR

DIS C'EST QUOI LE DERNIER

Maniak - 7 septembre 2010 à 20:07

blowjob

whittipexSH - 7 septembre 2010 à 20:09

It would take

About 2 hours

for a desktop PC to crack your password

:cheval

xxThonyxx - 7 septembre 2010 à 20:11

Mon mot de passe de forum est tres simple mais celui de l'ordi est grave dur 907 Billions d'année

M2K - 7 septembre 2010 à 20:17

celui de l'ordi est grave durOkay, tu te méfies plus de ton entourage que de bruteforce ?

Ou bien tu penses qu'un hackeur Breton va s'intéresser à l'ordi d'un gosse ?

Nikon Ni Canon - 7 septembre 2010 à 20:24

About 433 nonillion years.

...pourtant j'm'en rappelle facile.

xxThonyxx - 7 septembre 2010 à 20:26

celui de l'ordi est grave durOkay, tu te méfies plus de ton entourage que de bruteforce ?

Ou bien tu penses qu'un hackeur Breton va s'intéresser à l'ordi d'un gosse ?

Jfais pas confiance a ma famille :orly:

M2K - 7 septembre 2010 à 20:29

About 433 nonillion years....pourtant j'm'en rappelle facile.

Soit tu mitonnes grave, ce qui ne m'étonnerait pas de toi old boy.

Soit tu as foutu la dernière combinaison possible avec Brute Force (je pense que tu dois savoir de quoi je parle )

Maniak - 7 septembre 2010 à 20:31

About 433 nonillion years....pourtant j'm'en rappelle facile.

Soit tu mitonnes grave, ce qui ne m'étonnerait pas de toi old boy.

Soit tu as foutu la dernière combinaison possible avec Brute Force (je pense que tu dois savoir de quoi je parle )

Lol je viens de comprendre pourquoi tu disais " de Brute Force " et non " du Brute Force "

M2K vient de descendre d'un échelon dans mon estime

M2K - 7 septembre 2010 à 20:34

:ahah:

Nikon Ni Canon - 7 septembre 2010 à 20:35

En fait j'ai pensé à une phrase de kaillera, et j'en ai pris que la première lettre de chaque mot, ainsi que la ponctuation...

(en gros, si la phrase à laquelle jpensais était la précédente, ça donnerait ça : Efj'apàupdk,ej'eapqlpldcm,aqlp... ).

...celui-ci prendrait d'ailleurs About 7,732,087,003 nonillion years à décrypter...

Maniak - 7 septembre 2010 à 20:37

sur un site j'avais vu qu'il proposait un truc du même genre pour les mots de passe, avec blanche neige en exemple :

WDp:BN&l7n

Walt Disney présente : Blanche Neige & les 7 nains

Nikon Ni Canon - 7 septembre 2010 à 20:40

OMG

MON MOT DE PASSE

...plus sérieusement, on a du voir le même site, l'idée vient de là, et l'exemple me le rappelle

Aurelgadjo - 7 septembre 2010 à 21:24

on va profiter de ce topic pour sensibiliser les gens à avoir un mot de passe par site :

imaginez que je suis méchant, moi, administrateur de pokemontrash (avec un accés au FTP).

Le fait que votre mot de passe soit long ou pas à cracker n'a pas vraiment d'importance.

Vous etes d'accord que sur un site internet on controle tout, tout le code des pages etc ?

Si je mets dans la page de login une commande qui m'envoie votre login et votre mot de passe quand vous vous connectez, couic. C'est aussi simple que ça.

Maintenant que vous savez ça, vous avez envie de me faire confiance ? De faire confiance à tous les webmaster + ou - amateurs des sites que vous fréquentez ? Faire confiance à leurs developpeurs, leurs administrateurs ?

Il faut en prendre conscience. Et ne pas faire d'exces de confiance. Etre un peu parano quoi.

qqes régles selon moi : avoir des "rangs" de mots de passe, par difficulté et par sensibilité. Cad pour pokemontrash, (et quand on est membre normal), avoir un mot de passe comme "123456" c'est pas trop un problème. De toute façons personne va bruteforce PT pour avoir votre mot de passe. Par contre avoir 123456 comme mot de passe paypal ça craint.

Donc pour paypal et gmail, (site de "même rang", avoir des mots de passe du même type. similaires c'est pas un problème (mais pas identiques).

Mais pour les sites randoms, avoir des mots de passe de merde mais tjrs différents, ça va.

M2K - 7 septembre 2010 à 21:27

Édité avec ta plaidoirie :boogyfr:

Sasu - 7 septembre 2010 à 21:32

on va profiter de ce topic pour sensibiliser les gens à avoir un mot de passe par site :imaginez que je suis méchant, moi, administrateur de pokemontrash (avec un accés au FTP).

Le fait que votre mot de passe soit long ou pas à cracker n'a pas vraiment d'importance.

Vous etes d'accord que sur un site internet on controle tout, tout le code des pages etc ?

Si je mets dans la page de login une commande qui m'envoie votre login et votre mot de passe quand vous vous connectez, couic. C'est aussi simple que ça.

Maintenant que vous savez ça, vous avez envie de me faire confiance ? De faire confiance à tous les webmaster + ou - amateurs des sites que vous fréquentez ? Faire confiance à leurs developpeurs, leurs administrateurs ?

Il faut en prendre conscience. Et ne pas faire d'exces de confiance. Etre un peu parano quoi.

qqes régles selon moi : avoir des "rangs" de mots de passe, par difficulté et par sensibilité. Cad pour pokemontrash, (et quand on est membre normal), avoir un mot de passe comme "123456" c'est pas trop un problème. De toute façons personne va bruteforce PT pour avoir votre mot de passe. Par contre avoir 123456 comme mot de passe paypal ça craint.

Donc pour paypal et gmail, (site de "même rang", avoir des mots de passe du même type. similaires c'est pas un problème (mais pas identiques).

Mais pour les sites randoms, avoir des mots de passe de merde mais tjrs différents, ça va.

Donc faut jamais s'inscrire :orly:

Aurelgadjo - 7 septembre 2010 à 21:33

Faut surtout pas utiliser le même mot de passe partout par exces de confiance

M2K - 7 septembre 2010 à 21:34

Pas sur les sites avec 0 membres qui viennent d'être construits.

N'est ce pas Weby? :boogyfr:

Sasu - 7 septembre 2010 à 21:36

Faut surtout pas utiliser le même mot de passe partout par exces de confianceOuais mais si un gars fait ça, il a notre compte, et alors ? Il va nous contrôler sur un forum/site, osef :D

(puis c'est pas illégal ça ?)

Nikon Ni Canon - 7 septembre 2010 à 21:39

En imaginant que tes accès soient les mêmes sur Paypal, par exemple, imagine les dégâts

Aurelgadjo - 7 septembre 2010 à 21:42

Voila, qu'il démolisse ton compte sur son site, ça sert à rien, et au pire c'est limité.

Par contre si t'as le meme mot de passe que gmail/msn/Facebook/paypal, le type il peut te faire beaucoup de mal.

Sinon oui c'est clairement illégal.

xxThonyxx - 7 septembre 2010 à 21:45

Bah moi j'ai un mot de passe pour mon ordi , un pou r les forum , un pour msn et un pour orange :D Tout different

M2K - 7 septembre 2010 à 21:46

Sinon, petite technique de phish qui fonctionne bien sur les forums styles JVC GameKult etc...

Repérer un mec avec un e-mail caramail.

Si il s'agit d'une adresse pré-2008 (ça l'est dans disons 75% des cas) aller sur GMX.fr et la recréer.

Aller sur le site, et faites une demande de renvoi de MDP (cliquez sur mot de passe perdu quoi)

Essayez le MDP sur d'autres sites que fréquente la personne.

Tip : si elle a un compte hotmail, son compte xbox live y est surement lié, ainsi que son Paypal :boogyfr:

Bien sur, ceci n'est pas à faire, juste un exemple de ce qu'on peut faire à quelqu'un qui a le même MDP partout.

Aurelgadjo - 7 septembre 2010 à 21:51

Mdr ça sent l'expérience :D

Mais le fait que le MDP soit envoyé en clair ça veut surtout dire que... le site en question stocke vos MDP !

Et que là un administrateur peut les VOIR.

Et que si un jour le site se fait pirater, le pirate aura login, email, pass tout ensemble.

Et ça c'est super grave quand même, ça devrait pas exister

PS: sur PT tous les mots de passe sont hashés en base de données

M2K - 7 septembre 2010 à 21:53

Lool, non j'ai juste volé 2-3 pseudos sur le 15-18 y a quelques années :'

Wep, en général c'est juste une redéfinition du MDP, mais parfois, il est envoyé en clair même sur des sites très connus o0

MD5?

Nikon Ni Canon - 7 septembre 2010 à 21:54

J'avais eu le .sql de la base de données de eve-online un temps...

...je ne me rendais pas vraiment compte de l'ampleur des informations que j'avais en main...

Toutes les informations de carte de crédit en clair, etc etc.... Une vraie mine d'or, qui pesait près de 22go !

Si ça avait été à refaire, ce serait sans hésiter...

Aurelgadjo - 7 septembre 2010 à 21:54

MD5 oui, mais avec un salt, pour compliquer la tache des bruteforcer / dictionnaires

M2K - 7 septembre 2010 à 21:56

Jamais bien compris le principe du salt, mais c'est décryptable quand même?

xxThonyxx - 7 septembre 2010 à 21:57

J'avais eu le .sql de la base de données de eve-online un temps......je ne me rendais pas vraiment compte de l'ampleur des informations que j'avais en main...

Toutes les informations de carte de crédit en clair, etc etc.... Une vraie mine d'or, qui pesait près de 22go !

Si ça avait été à refaire, ce serait sans hésiter...

Tu mettais ça sur un disque dur et t'avait des couilles en or

Nikon Ni Canon - 7 septembre 2010 à 21:59

Salt : http://www.commentcamarche.net/faq/8821-comment-bien-stocker-et-verifier-un-mot-de-passe

Décryptable, mais difficilement.

J'aime à double-crypter mes mot de passe, mais avec md5(sha1($p)) par exemple... En plus du salt.

M2K - 7 septembre 2010 à 22:00

J'avais eu le .sql de la base de données de eve-online un temps......je ne me rendais pas vraiment compte de l'ampleur des informations que j'avais en main...

Toutes les informations de carte de crédit en clair, etc etc.... Une vraie mine d'or, qui pesait près de 22go !

Si ça avait été à refaire, ce serait sans hésiter...

WTF

Aurelgadjo - 7 septembre 2010 à 22:01

Le salt c'est l'ajout de caractères au mot de passe.

Sur PT le forum (SMF) utilise un salt par personne. C'est quelques caractéres générées au hasard qui sont concaténés à ton mot de passe.

Imagine que tu utilises le même mot de passe partout

Et ton mot de passe est un truc connu (un mot, une expression connue, qu'on peut retrouver sur les sites qui "décryptent le MD5" comme ils disent (ce qui est faux)).

Si qqun pirate PT et retrouve le pass grace à ton MD5 connu, t'es cuit.

Le principe du salt est d'ajouter des caractéres vraiment random qui rendent ton expression connue en expression inconnue de ces sites.

Ainsi, si ton mot de passe est 123456789, en base de données, il sera 123456789roivd.

Certes le hacker à ton MD5 avec le salt, mais les sites qui ont des tables de correspondance entre les hash MD5 et les pass en clair ne connaissent pas ces expressions.

Et un bruteforce sur une expression "salée" verra son temps de calcul exploser (cf le lien du site dans le premier post du topic. tu mets un MDP débile + 6 caractéres au hasard et ça rend le bruteforce plus compliqué)

Darkraid - 7 septembre 2010 à 22:02

JE suis sur le mien vous vous y mettez un peu et vous le trouvez :education:

M2K - 7 septembre 2010 à 22:04

Wow, rusé !

Donc les forums qui ne cryptent pas les MDP peuvent être considérés illégaux/Virés de google ?

Nikon Ni Canon - 7 septembre 2010 à 22:05

Si google sait que les mot de passes ne sont pas cryptés, tu devras SERIEUSEMENT t'inquiéter... Ca voudrait dire qu'ils ont accès à la BDD...

Aurelgadjo - 7 septembre 2010 à 22:12

Voilà ils peuvent pas savoir, et puis ils n'ont pas à décider de te virer pour ça :D

Je pense pas que ça soit illégal... Mais en tout cas la CNIL je pense pas qu'elle kiffe ça. Le hashage des mots de passe doit faire partie de ses recommandations

M2K - 7 septembre 2010 à 22:14

Bah comment ils détectent les sites de Fish alors ???

Nikon Ni Canon - 7 septembre 2010 à 22:15

En ayant les accès du serveur sql. C'est le seul moyen efficace.

Maniak - 7 septembre 2010 à 22:47

on va profiter de ce topic pour sensibiliser les gens à avoir un mot de passe par site :imaginez que je suis méchant, moi, administrateur de pokemontrash (avec un accés au FTP).

Le fait que votre mot de passe soit long ou pas à cracker n'a pas vraiment d'importance.

Vous etes d'accord que sur un site internet on controle tout, tout le code des pages etc ?

Si je mets dans la page de login une commande qui m'envoie votre login et votre mot de passe quand vous vous connectez, couic. C'est aussi simple que ça.

Maintenant que vous savez ça, vous avez envie de me faire confiance ? De faire confiance à tous les webmaster + ou - amateurs des sites que vous fréquentez ? Faire confiance à leurs developpeurs, leurs administrateurs ?

Il faut en prendre conscience. Et ne pas faire d'exces de confiance. Etre un peu parano quoi.

qqes régles selon moi : avoir des "rangs" de mots de passe, par difficulté et par sensibilité. Cad pour pokemontrash, (et quand on est membre normal), avoir un mot de passe comme "123456" c'est pas trop un problème. De toute façons personne va bruteforce PT pour avoir votre mot de passe. Par contre avoir 123456 comme mot de passe paypal ça craint.

Donc pour paypal et gmail, (site de "même rang", avoir des mots de passe du même type. similaires c'est pas un problème (mais pas identiques).

Mais pour les sites randoms, avoir des mots de passe de merde mais tjrs différents, ça va.

Ça me rappelle une affaire sur une board de warez, l'admin chopait les pass et testait pass+email sur paypal, il a escroqué pas mal de fric

Gevilgamesh2 - 7 septembre 2010 à 22:49

Mais il y a quelque chose qui me chagrine: quand vous vous inscrivez quelque part, on vous envoie souvent un mail avec votre mot de passe donc en gros si un mec se fait pirater sa boite mail, il est bonbon sur tout puisque le mec à accès à tout ses mots de passes! Donc la question est: faut il garder ces satanés mails ou non?

Maniak - 7 septembre 2010 à 22:50

C'est une très bonne remarque.

À première vue il faudrait les supprimer. Voire en conserver des copies sur le disque dur...

M2K - 7 septembre 2010 à 22:51

Incapable de poursuivre ton raisonnement ?

Maniak => Dans le titre y avait pas "Maroc"? "Hakwaza"? "Final"? "Paradise"? "Mania"?

Aurelgadjo - 7 septembre 2010 à 23:13

Bah comment ils détectent les sites de Fish alors ???Ce sont les utilisateurs qui les rapportent. Avec certains navigateurs tu peux dénoncer un site de fishing.

Opera : outils > avancé > Informations sur la sécurité de la page > Effectuer la vérification > et là tu peux dénoncer le site à netcraft

Google ils ont des algorythmes de la mot qui tue pour ça, t'inquiète pas pour eux. Mais sinon on peut aussi leur soumettre les faux sites je sais plus ou.

Aurelgadjo - 7 septembre 2010 à 23:28

Mais il y a quelque chose qui me chagrine: quand vous vous inscrivez quelque part, on vous envoie souvent un mail avec votre mot de passe donc en gros si un mec se fait pirater sa boite mail, il est bonbon sur tout puisque le mec à accès à tout ses mots de passes! Donc la question est: faut il garder ces satanés mails ou non?Les garder ou les supprimer, telle est la question...

Mais comme beaucoup de sites te permettent de récupérer ton compte via ton adresse email... (avec le mot de passe perdu)... Il te faut surtout avoir un MDP unique (et complexe) sur ton adresse email !

D'ailleurs Gmail m'a demandé mon n° de portable il y a peu en me disant qu'en cas de vol de mon compte ou de perte de MDP ils m'enverraient un SMS :D

M2K - 7 septembre 2010 à 23:29

Idem, pas donné.

Déjà à cause de facebook, je reçois des pubs sous mon pseudo dans ma boite aux lettres...

The Miz - 7 septembre 2010 à 23:31

Bylkian Amaroots Panther c'est pas terrible comme pseudo.

M2K - 7 septembre 2010 à 23:32

Comment tu connais mon fb? :(

The Miz - 7 septembre 2010 à 23:32

STALK STALK STALK

Aurelgadjo - 7 septembre 2010 à 23:34

gmail tu peux donner.

facebook imo t'as utilisé une applie débile plutot :D

Gevilgamesh2 - 7 septembre 2010 à 23:37

je m'apercoi que c'est extremement simple de trouver le facebook d'une personne et donc connaitre son identité. Suffit souvent d'avoir son adresse mail

M2K - 7 septembre 2010 à 23:38

Surement :ahah:

The Miz - 7 septembre 2010 à 23:39

En effet, c'est comme ça que j'ai stalker MK2. Et c'est pourquoi j'utilise pas la même adresse mail sur facebook et Trash.

Gevilgamesh2 - 7 septembre 2010 à 23:41

Moi non plus et d'ailleurs même avec mon adresse original je ne crois pas que c'est possible de me trouver sur facebook

Yuan - 7 septembre 2010 à 23:41

It would take

About 164 thousand years

for a desktop PC to crack your password

Ca va j'ai le temps

Sinon y'a A1b$4Io98:H95$!)8éhèb(_nççà7M*'"é<< assez cocasse qui prendrait 565,892,495,532 nonillion years

S@MI - 8 septembre 2010 à 04:10

HOW SECURE ISMY PASSWORD?

It would take

0.1 seconds

for a desktop PC to crack your password

???

Maniak - 8 septembre 2010 à 07:46

Mais il y a quelque chose qui me chagrine: quand vous vous inscrivez quelque part, on vous envoie souvent un mail avec votre mot de passe donc en gros si un mec se fait pirater sa boite mail, il est bonbon sur tout puisque le mec à accès à tout ses mots de passes! Donc la question est: faut il garder ces satanés mails ou non?Les garder ou les supprimer, telle est la question...

Mais comme beaucoup de sites te permettent de récupérer ton compte via ton adresse email... (avec le mot de passe perdu)... Il te faut surtout avoir un MDP unique (et complexe) sur ton adresse email !

Dans les cas où la messagerie se fait pirater ??? (je crois que c'est déjà arrivé pour gmail)

Aurelgadjo - 8 septembre 2010 à 10:55

Bah là c'est super chaud :D

Gmail ne s'est pas fait rééllement piraté je crois (?) y'a eu une affaire avec le gouvernement chinois mais je pense pas que xx millions de boites aient été compromises

Maniak - 8 septembre 2010 à 11:04

J'ai de TRÈS vagues souvenirs d'une affaire dans laquelle des pirates avaient largement piratés le système gmail mais c'est flou dans mes souvenirs :pedo:

Gevilgamesh2 - 8 septembre 2010 à 12:00

Imaginons que notre adresse mail a belle et bien un mot de passe complexe mais on se fait tout de même pirater par je ne sais quel moyen. Si je reprends votre raisonnement, peut importe qu'on garde les mails avec les infos personnelles puisque de toute manière il peut très bien aller sur les différents sites et récupérer chacun de mes comptes avec mon mail (bon là ça deviendrai extrêmement voyant puisque certains sites te demandent de changer le mot de passe quand tu fais ça)

jeremx3 - 8 septembre 2010 à 12:20

It would take

About 540 thousand years

for a desktop PC to crack your password

Alèze, j'ai le même partout perso, ce sont des nombres pris au hasard, ainsi que des lettres, la combinaison sonne bien et est facile à apprendre par coeur

Pierick - 8 septembre 2010 à 12:36

Mdr ça sent l'expérience :DMais le fait que le MDP soit envoyé en clair ça veut surtout dire que... le site en question stocke vos MDP !

Et que là un administrateur peut les VOIR.

Et que si un jour le site se fait pirater, le pirate aura login, email, pass tout ensemble.

Et ça c'est super grave quand même, ça devrait pas exister

PS: sur PT tous les mots de passe sont hashés en base de données

Un site stocke FORCEMENT les login/mdp de ses membres... comme tu le précise, normalement on les chiffre, par exemple avec un hash md5.

L'envoi en clair, c'est juste que la personne fait pas de traitement en amont coté client (par exemple avec javascript) mais seulement en aval coté serveur (php ou autre).

D'ailleurs, il se passe quoi dans le cas d'un site qui chiffre coté client (donc avec javascript en principe), sur un poste qui le désactive ?

BTW : 237 ans pour la plupart de mes mots de passe. Je varie d'un site à l'autre mais j'ai quelques doublons (en général mes comptes sur des jeux du même éditeur, histoire de pas me faire chier).

Gevilgamesh2 - 8 septembre 2010 à 12:57

It would take

About 19 million years

for a desktop PC to crack your password

O.O WTF!

Aurelgadjo - 8 septembre 2010 à 14:20

Un site stocke FORCEMENT les login/mdp de ses membres... comme tu le précise, normalement on les chiffre, par exemple avec un hash md5.L'envoi en clair, c'est juste que la personne fait pas de traitement en amont coté client (par exemple avec javascript) mais seulement en aval coté serveur (php ou autre).

D'ailleurs, il se passe quoi dans le cas d'un site qui chiffre coté client (donc avec javascript en principe), sur un poste qui le désactive ?

BTW : 237 ans pour la plupart de mes mots de passe. Je varie d'un site à l'autre mais j'ai quelques doublons (en général mes comptes sur des jeux du même éditeur, histoire de pas me faire chier).

Non, on ne le fait pas coté client. Jamais.

Un site qui fait ça je veux bien son adresse.

Parce que si tu hash coté client, ça veut dire que si t'as le MD5 du pass de quelqu'un, tu peux l'injecter direct en forgeant ta requête

Pierick - 8 septembre 2010 à 14:28

Bah donc l'envoi se fait en clair sur les réseau si tu n'as pas une connexion sécurisée...

Il n'y aura pas le salt c'est tout... Mais si quelqu'un espionne les communications, il récupère login et mdp, donc il peut se connecter à la place de la personne...

thocast de pf - 8 septembre 2010 à 18:38

It would takeAbout 633 million years

for a desktop PC to crack your password

Ayé :bg:

Vertigo - 8 septembre 2010 à 18:46

It would take

About a quadrillion years

for a desktop PC to crack your password

21 caractères.(version raccourcie)

Version longue :

It would take

About 8 octillion years

for a desktop PC to crack your password

34 caractères.

Sainior - 8 septembre 2010 à 18:48

Remarquez que quand on rajoute la dernière lettre du mdp plusieurs fois, le temps augmente considérablement

Nikon Ni Canon - 8 septembre 2010 à 18:49

Pierick -> tous les sites fonctionnent ainsi. D'ou l'utilité du SSL, et d'AVOIR PLUSIEUR MDP...

Maniak - 8 septembre 2010 à 20:25

Incapable de poursuivre ton raisonnement ?Maniak => Dans le titre y avait pas "Maroc"? "Hakwaza"? "Final"? "Paradise"? "Mania"?

Désolé je sais pas si j'ai répondu, le nom de l'escroc c'était xtazy, voila

M2K - 8 septembre 2010 à 20:31

oKAY? THANKS.?D

Aurelgadjo - 9 septembre 2010 à 09:57

Bah donc l'envoi se fait en clair sur les réseau si tu n'as pas une connexion sécurisée...Il n'y aura pas le salt c'est tout... Mais si quelqu'un espionne les communications, il récupère login et mdp, donc il peut se connecter à la place de la personne...

L'application (web) s'en fout de ça.

Faire le hashage coté client c'est débile. C'est comme les mecs qui stockent en cookie les mots de passe.

C'est de la faute du mec qui utilise l'applie sans ssl sur le login.

Ou de la faute du mec qui se connecte à un hotspot pour y balancer ces identifiants sans SSL...

Incapable de poursuivre ton raisonnement ?Maniak => Dans le titre y avait pas "Maroc"? "Hakwaza"? "Final"? "Paradise"? "Mania"?

Désolé je sais pas si j'ai répondu, le nom de l'escroc c'était xtazy, voila:ahah:

je l'avais sur msn au moment où il a monté sa board, il voulait que je lui prenne des dedibox

Aurelgadjo - 13 septembre 2010 à 21:52

Et celui là on peut pas me dire "vieux", il vient d'arriver dans mes RSS :(

M2K - 13 septembre 2010 à 22:42

Et celui là on peut pas me dire "vieux", il vient d'arriver dans mes RSS :(Celui qui ose se mange mes couilles odorantes dans les narines + ma bite entre les yeux.

Putain, parfaitement adapté quand même : D